La mayoría de los usuarios eligen el nombre de su red wifi sin pensarlo demasiado, únicamente lo eligen de forma que sea fácil para ellos recordarlo.

Mucha gente no sabe que el nombre de la red también conocido como Service Set Identifier o SSID expone un potencial riesgo de seguridad. Así que puede ser un riesgo el nombre de la red, pero algunos SSIDs son más seguros que otros, les daré a conocer los dos y don’ts cuando de seleccionas el SSID de tu red.

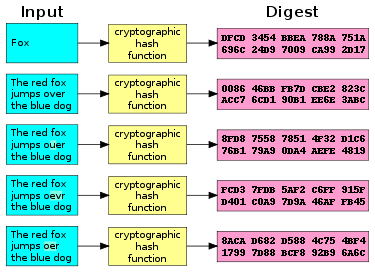

Que es lo que hace el SSID tan importante te estarás preguntando. Los hackers necesitan obtener piezas de información incluyendo el SSID para romper el password de las redes WPA/WPA2. Ellos tienen tablas pre configuradas con esta información incluyendo nombres SSID comunes y los que están por default en los routers, por lo tanto, si estas utilizando algunos de estos nombres felicidades ya que has hecho el trabajo del hacker mucho más sencillo y tu red es un objetivo para ellos.

- Do cambia el SSID de fábrica por otro nombre.

- Don’t elijas un nombre del los más comunes SSIDs. Esta lista es bastante amplia y te darás cuenta de muchos nombres por default de dlink, Linksys, 2wire, netwear, etc. Así que asegúrate de cambiarlo.

- Don’t utilices tu primer nombre o apellido, dirección, numero de teléfono o cualquier cosa personal. Difundir el nombre de la red identifica al dueño de la red y esto puede ayudar al hacker en crackear el su password.

- Do se único al momento de seleccionar un SSID, pero demasiada creatividad puede generar mucha atención a los hackers. Con un máximo de 32 carácteres puedes tener amplia creatividad, pero también piensa en un nombre que sirva de camuflaje, para que el nombre de tu red no sobresalga de las redes cercanas.

- Do sigue estas recomendaciones, aunque el nombre de tu red este oculto. Redes ocultas pueden ser fácilmente descubiertas y no son inmunes.

Lo más importante de todo esto es siempre cambiar el SSID del que esta por default. Teniendo un SSID único no sólo hace el trabajo del hacker mucho más difícil, sino que puede alertar al hacker si el SSID fue cambiado muy probablemente otras configuraciones lo fueron también, incluyendo el password. Con esto persuades al hacker en buscar una red más fácil de romper.

Referencias adicionales

Información sobre redes de tu localidad: https://www.wigle.net/

SSIDs comunes: https://www.wigle.net/stats#ssidstats

Hecho en colaboración con camedoz